|

Kybernetické hrozby v nynější době stále přibývají. Každé zařízení

připojené k Internetu je nepřetržitě cílem opakovaných útoků se snahou

o získání přístupu a jeho ovládnutí. Bezpečnostní incidenty v oblasti

automatizačních a řídicích systémů mohou mít dalekosáhlé následky. Na

rozdíl od běžných IT systémů zde nejde „jen“ o ztrátu dat nebo

finanční škody, ale o reálné fyzické dopady – výpadky dodávek energie,

kontaminaci vody, poškození technologií nebo ohrožení zdraví a života

obyvatel. Kybernetický útok na takové systémy se tak může velmi rychle

stát bezpečnostním problémem národního významu.

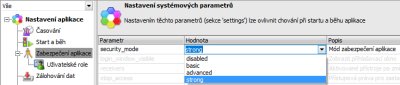

Volba bezpečnostní úrovně v Nastavení aplikace Nastavení programového prostředí Control Web do módu

rozšířené bezpečnosti zajišťuje splnění požadavků na kybernetickou

odolnost, jak ji definuje směrnice „o opatřeních k dosažení vysoké

společné úrovně kybernetické bezpečnosti v unii“, známá pod zkratkou

NIS 2. Intenzitu bezpečnostních opatření, a tím i odolnost vůči

napadení, lze nastavit ve třech stupních:

basic — programové prostředí je plně

kompatibilní se všemi staršími aplikacemi advanced — je k dispozici řada výkonných

bezpečnostních mechanismů, kdy o míře jejich použití rozhoduje autor

aplikace strong — je automaticky používáno nejbezpečnější

řešení, dokonce ani autorovi aplikačního programu již není dána

možnost cokoliv zanedbat

I když to největší rušno kolem marketingové kampaně označované jako

Průmysl 4.0 se již pomalu ale jistě uklidňuje, stále se občas v

souvislosti s ní objevují informace, které stojí za povšimnutí.

Některá hojně publikovaná moudra jsou spíše k pousmání, jiná jsou ale

již spíše na pováženou z hlediska odolnosti digitalizovaných systémů a

jejich kybernetické bezpečnosti. Nedávno byl často publikován nový

trend ve strategii Průmyslu 4.0, kterým je tzv. edge computing. Není

přeci nutno, aby veškerá data byla vždy přenášena někam do cloudu. To

je tedy objev - znamená to, že je opět moderní dělat věci tak, jak se

obvykle vždy dělávaly. Ale vážně, největším rizikem je propagovaný

princip, kde jsou všechna zařízení připojena do ploché struktury

průmyslového Internetu věcí. To je z hlediska kybernetické bezpečnosti

docela riskantní, protože napadení kteréhokoliv prvku může mít dopad

na celou digitalizovanou výrobu. Zde můžeme doporučit právě opačný

přístup - a to vybudovat strukturu komunikujících zařízení jako

hierarchickou stavbu, kde k žádnému zařízení nebude možný přímý

přístup z veřejného Internetu ani z jakéhokoliv koncového zařízení ve

vyšší vrstvě.

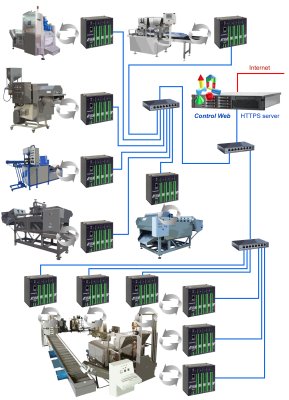

Hierarchická struktura připojení zařízení s jedinou

možností připojení z vnějšího světa - webový server s protokolem

HTTPS Vzhledem k obrovskému a neustále rostoucímu počtu nikterak

nezabezpečených zařízení v Internetu věcí si zaděláváme na docela

velké budoucí potíže. I v průmyslu hodně lidí rizika podceňuje. Říkají

nám, že jim nevadí, mají-li ve své vnitřní síti např. chytrý

elektroměr, posílající data někam do veřejné sítě. Každé zařízení,

které je chytré, je také zranitelné. Obvyklý argument interních

odpůrců zabezpečení, který zní „k čemu by někomu naše data byla“ je

natolik hloupý, že ani nestojí za polemiku. Jestliže se vám rizika a

hrozby nezdají příliš důležité, vyhledejte si na webu seznamy

nezabezpečených IoT zařízení, podívejte se na video z volně

přístupných kamer, a možná na problematiku kybernetické bezpečnosti

změníte názor.

Rizikem při napadení některého vašeho zařízení může

být:

Zneužití zařízení k poškození uživatele, v průmyslu to může

být cokoliv od krádeže dat až po narušení nebo i zastavení

výroby. Zneužití zařízení jako přístupového bodu, přes který se lze

dostat do dalších komunikačních struktur. Zneužití výpočetní a komunikační kapacity zařízení k nějakému

prospěchu útočníka.

Tipy pro bezpečnost

Do vnitřní sítě nesmí být připojeno žádné zařízení bez

schválení zodpovědného pracovníka. Zvažme, jestli opravdu potřebujeme internetové připojení

daného zařízení, jak budeme využívat produkovaná data a jak budeme k

zařízení z vnějšku přistupovat. Pokud již nějaké zařízení potřebujeme připojit, zvažmě

důvěryhodnost výrobce i dodavatele, zabezpečení komunikace i

možnosti aktualizací software a záplatování bezpečnostních

děr. Měli bychom mít trvalý přehled o všech chytrých zařízeních ve

své síti, musíme vědět, jaká data odesílají do vnějšího prostředí a

také kdo má z vnějšího prostředí k našim zařízením přístup. Zablokujme veškerou funkčnost, která není pro naše používání

zařízení nezbytná. Neotevírejme server RDP (Remote Desktop Protocol) do veřejné

sítě (tato služba bude rychle identifikována hledacími roboty

a začnou to na nás přinejmenším masivně zkoušet ...) Omezme rozsah přístupu z vnějšího prostředí prostřednictvím

bezpečných webových portálů, jako je např. HTTPS server systému

Control Web. Bezpečný vzdálený přístup s neomezenou funkčností zajistí

rovněž klientská aplikace systému Control Web s autorizací a

šifrovanou komunikací. V aplikaci lze použít i vícefaktorovou

autorizaci. Sledujme, co zařízení dělají, zdali se nechovají divně a

buďme připravení je případně odpojit a nahradit.

Efektivitu řešení digitalizace můžeme významně zvýšit

decentralizací zpracování dat, tedy tím to, čemu se v moderní

terminologii říká edge computing. Opravdu není nutno vše posílat do

cloudu nebo do vzdáleného datového centra. Tím nechceme říci, že

cloudové služby v mnoha případech mohou přinášet i úsporu peněz. I tak

ale většina cloudových služeb vznikla na základě snahy poskytovatelů

získat pravidelné plátce prodejem „čehokoliv jako služby“.

Distribuované systémy současně přinášejí i významné bezpečnostní

výhody. V řadě připadů, jako jsou například systémy strojového vidění

a vizuální inspekce, výrobní automaty a robotizovaná pracoviště atd.,

ani jiné řešení než decentralizované na segmentované síti není

technicky rozumné. Současná situace zvyšuje důležitost automatizace a

digitalizace a zrychluje rozvoj nástrojů pro tuto oblast. Budujme

digitalizační systémy jako hierarchicky strukturované a

decentralizované na segmentovaných sítích. Získáme vyšší efektivitu a

výkon, lepší kybernetickou bezpečnost a snadnější přehlednost a

možnosti dalšího rozvoje.

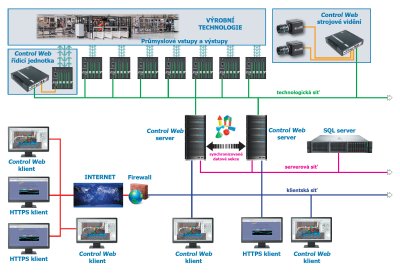

Příklad struktury sítě ve výrobním podniku Datová suverenita

Uživatelé se často vyjadřují, že datová suverenita pro ně není

důležitá. Provozujete např. malou fotovoltaickou elektrárnu nebo

jakékoliv čínské zařízení připojené k Internetu? Nejen tak předáváte

veškerá svá data do vzdáleného cloudu, ale také váš systém může být

vzdáleně ovládán a může být nekontrolovatelně měněno i jeho programové

vybavení. V prostředí systému Control Web máte vše pod kontrolou. Jen

vy se rozhodnete, kudy potečou a kde se budou ukládat vaše data.

Control Web je váš pomocník, na kterého je

spolehnutí

Aplikace systému může běžet v módu, který velmi snižuje možnost, že

na něco při tvorbě aplikace zapomeneme. Vestavěný webový server nejen

využívá šifrovaný komunikační protokol HTTPS, ale také komunikace mezi

jednotlivými aplikacemi systému je šifrovaná. Rovněž komunikace s

řadou externích zařízení, jako jsou např. jednotky DataLab používá

kryptované komunikační protokoly. Pouze si pak musíme dát pozor při

používání zařízení s otevřenými protokoly, jako je např. Modbus

atd.

Vyrobeno v České republice

Internet je velmi nebezpečné prostředí. Musíme nás a naše řídicí a

automatizační systémy bránit. K tomu potřebujeme moderní a vyspělé

nástroje. A právě takovýmto prostředkem v kybernetickém prostoru nám

může být systém Control Web.

RC

|